هشدار آسیبپذیری بحرانی در LIBSSH در تجهیزات سیسکو

هشدار آسیبپذیری بحرانی در LIBSSH در تجهیزات سیسکو

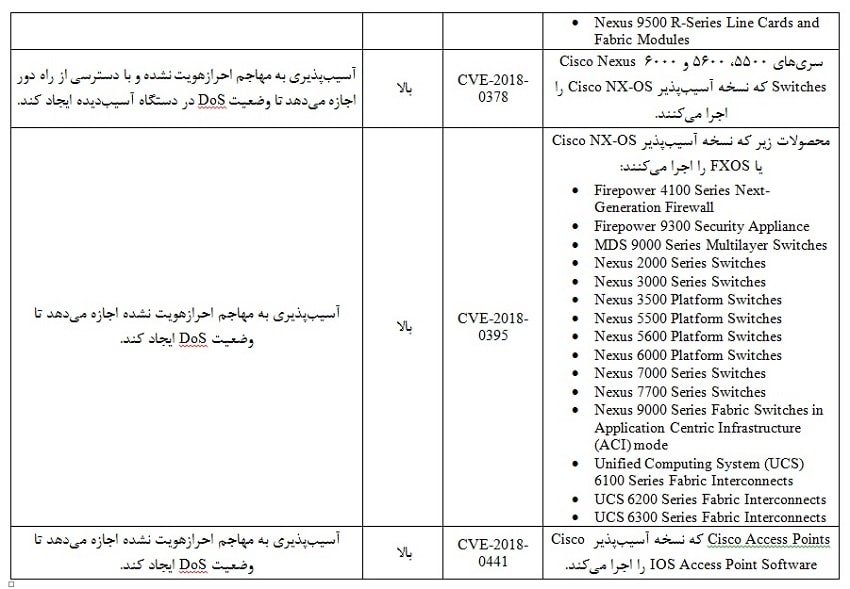

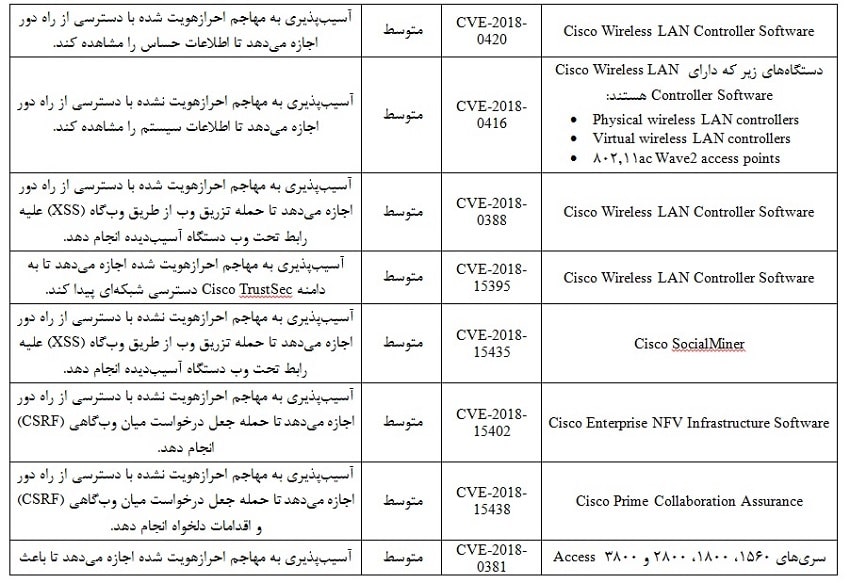

هشدار آسیبپذیری بحرانی در LIBSSH در تجهیزات سیسکو :به تازگی یک آسیبپذیری بحرانی به شماره CVE-2018-10933 در libssh شناسایی شده که حاکی از عملکرد نادرست احراز هویت نرمافزاری در سمت سرور است.

Libssh مجموعه کدمورداستفاده دربسیاری ازمحصولات برای امنیت و احراز هویت در انتقال فایل، اجرای برنامه از راه دور و … است.

مهاجمان میتوانند با سوءاستفاده از این آسیبپذیری، فرایند احراز هویت را دور بزنند و وارد تجهیزات آسیبپذیر شوند. بنابر مستندات موجود، این آسیبپذیری در محصولات مبتنی بر سیستمعامل لینوکس که از libssh نسخه ۰.۶ و بالاتر به عنوان سرور ssh استفاده میکنند نیز وجود دارد.

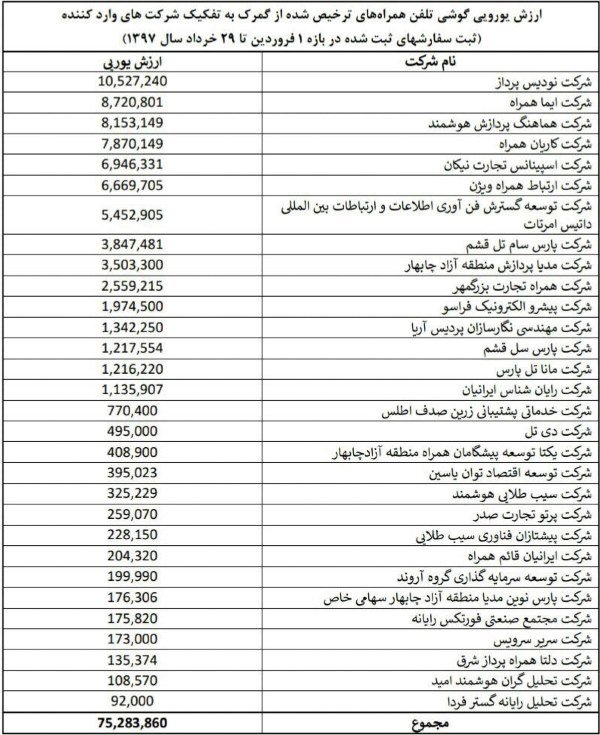

این آسیبپذیری در نسخههای ۰.۷.۶ و ۰.۸.۴ libssh رفع شده است و به روزرسانی مربوطه در انواع سیستمعاملهای لینوکس ازجمله Debian ،Ubuntu ،SUSE و … در دسترس هستند. متاسفانه مشاهدات اخیر در فرایندهای امدادی حاکی از وجود این آسیبپذیری در محصولات سیسکو است که کاربردی گسترده در فضای سایبری کشور دارند.

احتمال وجود این آسیبپذیری در محصولات سیسکو در روزهای گذشته به تایید شرکت سیسکو نیز رسیدهاست. سیسکو همچنان در حال بررسی وجود این آسیبپذیری در محصولات مختلف خود است و تاکنون هیچ فهرستی از انواع تجهیزات آسیبپذیر و وصلههای امنیتی و بهروزرسانیهای لازم از سوی شرکت سیسکو برای رفع مشکل ارائه نشدهاست.

آسیبپذیری بحرانی در LIBSSH در تجهیزات سیسکو

جزییات این آسیبپذیری و اطلاعات بیشتر درخصوص محصولات آسیبپذیر و وصلههای امنیتی در وبسایت سیسکو در حال بهروزرسانی است.

برای جلوگیری از هرگونه سوءاستفاده از این آسیبپذیری به مدیران شبکه توصیه میشود با استفاد از لیستهای کنترل دسترسی امکان اتصال از راه دور به تجهیزات را به آدرسهای داخلی محدود کنند و در صورت مشاهده هرگونه علایم مشکوک، مراتب را به مرکز ماهر اطلاع دهند. همچنین توصیه میشود که در صورت ارائه فهرست تجهیزات آسیبپذیر و ارائه بهروزرسانی از سوی شرکت سیسکو سریعا نسبت به نصب آن اقدام کنند.

اطلاعات تکمیلی در رابطه با این موضوع متعاقبا ارائه خواهدشد.

هشدار آسیبپذیری بحرانی در LIBSSH در تجهیزات سیسکو

منبع خبر : پایگاه خبری امنیت فناوری اطلاعات

آموزش روش های ایمن سازی تجهیزات سیسکو

تعویض پورت پیش فرض تلنت در روتر سیسکو

هشدار آسیبپذیری بحرانی در LIBSSH در تجهیزات سیسکو

هشدار آسیبپذیری بحرانی در LIBSSH در تجهیزات سیسکو

شناسایی آسیب پذیری zero-day در Win32

شناسایی آسیب پذیری zero-day در Win32 هشدار حمله Ghost DNS به روترهای خانگی

هشدار حمله Ghost DNS به روترهای خانگی آسیبپذیری بحرانی در نرمافزار Cisco Video Surveillance

آسیبپذیری بحرانی در نرمافزار Cisco Video Surveillance پیشگیری از حملات IKE CRYPTO در سیستم عامل سیسکو

پیشگیری از حملات IKE CRYPTO در سیستم عامل سیسکو راه اندازی سامانه کلاه سفید

راه اندازی سامانه کلاه سفید