سوئیچ های سری Cisco Catalyst 1000 چه هستند ؟

سوئیچ های سری Cisco Catalyst 1000 چه هستند ؟

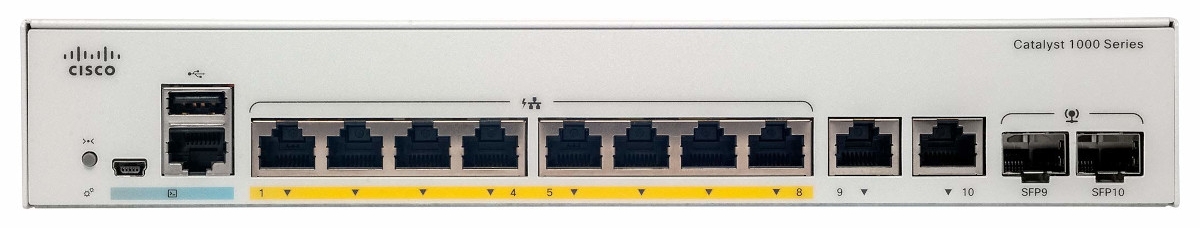

سوئیچ های سری Cisco Catalyst 1000 سوئیچ های اترنت لایه 2 گیگابایتی ثابت هستند که سوئیچ های شبکه ای ساده ، انعطاف پذیر ، ایمن و با درجه سازمانی هستند که برای استقرارهای کوچک ، out-of-the-wiring-closet applications و critical Internet ساخته شده اند . آن ها روی نرم افزار Cisco IOS کار می کنند و از مدیریت ساده دستگاه و مدیریت شبکه از طریق رابط خط فرمان (CLI) و همچنین رابط کاربری وب جعبه پشتیبانی می کنند . این سوئیچ ها لایه پیشرفته 2 و همچنین Power over Ethernet Plus (PoE +) را ارائه می دهند . آن ها امنیت شبکه ، قابلیت اطمینان شبکه و کارایی عملیاتی را افزایش می دهند .

چه ماژول های گیرنده قابل جابجایی توسط سوئیچ های سری 1000 Cisco Catalyst پشتیبانی می شوند ؟

برای لیست کاملی از ماژول های پشتیبانی شده به ماتریس های سازگاری ماژول گیرنده گیرنده Cisco در http://tmgmatrix.cisco.com/ مراجعه کنید .

چه ولتاژ ورودی توسط سوئیچ های سری 1000 Cisco Catalyst مورد نیاز است ؟

دامنه ولتاژ ورودیAC ، 100 ولت تا 240 ولت است . دامنه فرکانس AC 50 تا 60 هرتز است .

آیا سوئیچ های سری 1000 Cisco Catalyst از مدیریت تک IP پشتیبانی می کنند ؟

بله ، حداکثر هشت سوئیچ Catalyst Series 1000 با استفاده از پورت های uplink صفحه جلو (SFP / SFP +) می توانند با یک IP واحد مدیریت شوند .

اندازه های فلش و DRAM روی سوییچ ها چیست ؟

همه سوئیچ ها دارای 256 مگابایت فلش و 512 مگابایت DRAM هستند .

آیا سوئیچ های سری Cisco Catalyst 1000 از نرخ خط پشتیبانی می کنند ؟

بله ، همه سوئیچ ها ، سوئیچ های نرخ خط بدون انسداد هستند .

چه نرم افزاری در این سوئیچ ها پشتیبانی می شود ؟

این سری سوئیچ ها از نرم افزار کلاسیک Cisco IOS پشتیبانی می کنند .

این سری سوئیچ ها را چگونه پیکربندی و مدیریت می کنید ؟

آن ها می توانند از طریق GUI یا با CLI با استفاده از درگاه کنسول (RJ-45 یا USB نوع B) پیکربندی و مدیریت شوند .

software license level برای سری Cisco Catalyst 1000 چیست ؟

سوئیچ های سری 1000 دارای ویژگی LAN Lite هستند که از طریق مجوز استفاده مستقیم (RTU) تنظیم شده اند .

الگوی مدیریت پایگاه داده سوئیچ (SDM) برای سوئیچ های سری 1000 Cisco Catalyst چیست ؟

سوئیچ های سری Cisco Catalyst 1000 از الگوهای پیش فرض منحصر به فرد پشتیبانی می کنند که قابل اصلاح نیستند .

سوئیچ ها از سطح زیر برای 1 سوئیچ پشتیبانی می کنند .

رابط مجازی (SVI) و 64 شبکه محلی مجازی (VLAN) :

- تعداد گروه های چندپخشی IPv4: 1024

- تعداد آدرسهای MAC یونیکست : 16000

- تعداد ورودی های کنترل دسترسی IPv4 / IPv6 / MAC: 600

چه گزینه های نصبی با سوئیچ های سری Cisco Catalyst 1000 موجود است ؟

سوئیچ ها برای نصب آسان و انعطاف پذیر طراحی شده اند . با استفاده از یکی از گزینه های زیر می توان آن ها را به صورت عمودی یا افقی نصب کرد :

1. 8 یا 16 پورت SKU

- نصب آهنربا (روی میز ، دیوار یا قفسه)

- پایه ریل DIN

- پایه رک (با کیت نصب رک)

2. SKU های 24 یا 48 پورت

- پایه رک (با کیت نصب رک)

- دیوار کوه

- روی میز یا قفسه

Orientation سوئیچ توصیه شده چیست ؟

موارد زیر گزینه های جهت گیری سوئیچ توصیه شده است :

1. 8 یا 16 پورت SKU

- به صورت ایستاده (روی میز)

- وارونه (زیر میز)

- عمودی (روی دیوار ، درگاه ها رو به پایین)

2. SKU های 24 یا 48 پورت

- قائم (در قفسه)

- عمودی (روی دیوار ، درگاه ها رو به پایین)

بهترین روش ها برای نصب سوئیچ های mounting the fanless ، under tables یا در سایر محیط های بسته چیست ؟

اطمینان حاصل کنید که دمای اطراف واحد از حداکثر حد مجاز خود عبور نمی کند . سوئیچ ها فقط برای مدت زمان کوتاه می توانند در دمای 122 درجه فارنهایت (50 درجه سانتیگراد) کار کنند . بهترین روش ها اجازه وجود حداقل 3 اینچ (7.6 سانتی متر) فاصله از هر طرف و دهانه های تهویه و حداقل 1.75 اینچ (4 سانتی متر) فاصله بالای هر کلید را در صورت قرار دادن در یک رک می دهد . دسترسی به درگاه ها برای کابل کشی بدون محدودیت کافی است . اتصال برق پنل عقب باید در دسترس یک مخزن برق AC باشد . هنگام نصب سوئیچ روی دیوار ، سوئیچ را با درگاه هایی که به سمت پایین قرار دارند تراز کنید .

آیا همه مدل های سری Cisco Catalyst 1000 بدون فن هستند ؟

لیست زیر مدل های بدون فن را برجسته می کند

- 8 پورت – همه مدل ها بدون فن هستند

- 16 پورت – همه مدل ها بدون فن هستند

- 24 پورت – همه مدل ها بدون فن به جز مدل های PoE کامل (C1000-24FP-4G-L ، C1000-24FP-4X-L ، C1000SM-24FP-4G-L ، C1000SM-24FP-4X-L)

- 48 پورت – بدون مدل بدون فن

هدف دکمه Mode روی سوئیچ چیست ؟

دکمه Mode برای تنظیم مجدد سوئیچ ، ورود به حالت تنظیم day-zero یا تغییر حالت LED استفاده می شود .

با درگاه USB نوع A واقع در قسمت جلوی سوئیچ های سری 1000 Cisco Catalyst چه کاری می توانم انجام دهم ؟

به عنوان فضای ذخیره سازی اضافی ، از پورت USB Type A می توان برای انجام به روزرسانی نرم افزار ، تنظیمات ذخیره سازی و نوشتن تخلیه هسته های حافظه برای اهداف عیب یابی استفاده کرد . این سوئیچ ها از درایوهای فلش سیسکو تا 8 گیگابایت پشتیبانی می کنند .

آیا سوئیچ های سری 1000 Cisco Catalyst از بلوتوث پشتیبانی می کنند ؟

Catalyst 1000 Series می تواند از طریق Air با بلوتوث پیکربندی و مدیریت شود . این سوئیچ ها از یک دانگل بلوتوث خارجی پشتیبانی می کنند که به درگاه USB سوئیچ متصل می شود و امکان اتصال RF مبتنی بر بلوتوث با لپ تاپ یا تبلت خارجی را فراهم می کند . لپ تاپ ها و تبلت ها اکنون می توانند از طریق بلوتوث با استفاده از پروتکل Telnet یا Secure Shell (SSH) Protocol به سوئیچ CLI دسترسی پیدا کنند . از طریق بلوتوث با مرورگر می توان به GUI دسترسی پیدا کرد .

آیا سوییچ های سری 1000 Cisco Catalyst از عامل Network Plug and Play (PnP) پشتیبانی می کنند ؟

بله فناوری PnP با استفاده از یک عامل PnP تعبیه شده روی سوئیچ های Cisco Catalyst ، نصب و پیکربندی نرم افزار Cisco IOS را به صورت خودکار انجام می دهد . این به یک سرور PnP شبکه از پیش پیکربندی شده نیاز دارد که سایت ها ، دستگاه های سایت و تصاویر ، پیکربندی ها ، پرونده ها و مجوزهای آنها را برای استقرار مدیریت کند .

آیا می توان از هر دو پورت کنسول به طور همزمان استفاده کرد ؟

خیر ، هنگامی که از کنسول USB استفاده می شود ، کنسول RJ-45 خروجی کنسول USB را نیز دریافت می کند . این طراحی به مدیر اجازه می دهد تا زمان استفاده از پورت کنسول USB را ببیند . این قابلیت برای مدیریت از راه دور مفید است .

آیا سوئیچ از درگاه خودکار روی درگاه کنسول پشتیبانی می کند ؟

نه

آیا سوئیچ های سری Cisco Catalyst 1000 از منبع تغذیه قابل تعویض میدانی پشتیبانی می کنند ؟

خیر. منبع تغذیه در همه مدل ها در سوئیچ تعبیه شده است (به جز مدل هایی که دارای PS خارجی هستند و قابل تعویض هستند) .

آیا سوئیچ های سری 1000 Cisco Catalyst می توانند از خود در برابر آسیب سنسور محافظت کنند ؟

بله سوئیچ های سری 1000 Catalyst دارای محافظ در برابر ولتاژ برای محافظت در برابر آسیب های ناشی از افزایش قدرت تصادفی هستند .

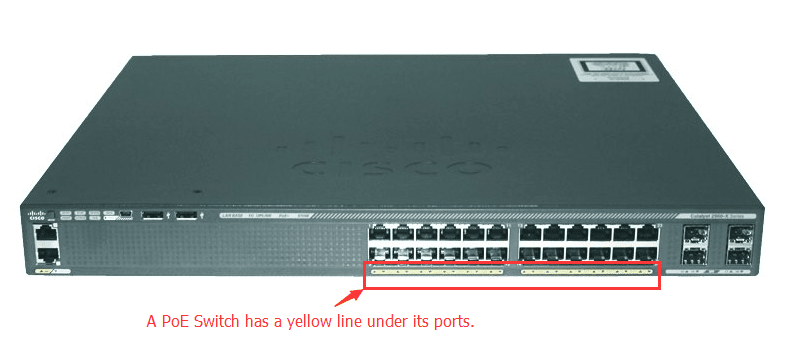

آیا سوئیچ های سری 1000 Cisco Catalyst از PoE پشتیبانی می کنند ؟

بله ، Catalyst 1000 Series از PoE پشتیبانی می کند .

آیا می توان سوئیچ های سری 1000 Cisco Catalyst را با استفاده از یک منبع تغذیه اضافی (RPS) یا سیستم قدرت قابل توسعه سیسکو (XPS) تأمین کرد ؟

نه ، سوئیچ های سری Catalyst 1000 از RPS یا XPS پشتیبانی نمی کنند .

آیا می توانیم بودجه PoE سوئیچ Cisco Catalyst 1000 را افزایش دهیم ؟

خیر . بودجه PoE مدل معین ثابت است و قابل تغییر نیست .

آیا سوئیچ های سری 1000 Cisco Catalyst از کیفیت خدمات (QoS) پشتیبانی می کنند ؟

سوئیچ های Catalyst Series 1000 مدیریت هوشمند ترافیک را ارائه می دهند که همه چیز را روان حفظ می کند . مکانیسم های انعطاف پذیر برای علامت گذاری ، طبقه بندی و زمان بندی عملکرد مطلوبی را برای داده ها ، صدا و ترافیک ویدئو ارائه می دهند ، همه با سرعت سیم . ویژگی های QoS اولیه عبارتند از :

- حداکثر چهار صف خروج در هر پورت و صف اولویت دقیق برای اینکه بسته های دارای بالاترین اولویت قبل از ترافیک دیگر سرویس شوند

- برنامه ریزی شکل Round Robin (SRR) و جلوگیری از ازدحام Weighted Tail Drop (WTD)

آیا برای پشتیبانی از UI وب ، فایل دیگری باید در Cisco Catalyst 1000 Series بارگذاری شود ؟

نه ، پرونده .tar Cisco IOS شامل تمام پرونده های مورد نیاز برای پشتیبانی وب UI است .

از چه مرورگرهایی می توان برای UI وب استفاده کرد ؟

شما می توانید از این مرورگرها استفاده کنیدد:

- نسخه IE 8 یا بالاتر

- کروم

- فایرفاکس

- سافاری

اگر به سوئیچ های سری Cisco Catalyst 1000 علاقه مند هستید ، می توانید با ما تماس بگیرید .

مترجم : امید کریمی

منبع : blog.router-switch.com

![راهنمای خرید و انتخاب سوئیچ سیسکو [بخش دوم]](/wp-content/uploads/2021/05/How-to-Select-Cisco-Switch-2-180x180.jpg)

![راهنمای خرید و انتخاب سوئیچ سیسکو [بخش اول]](/wp-content/uploads/2021/04/How-to-Select-Cisco-Switch-180x180.jpg)

سوئیچ های سری Cisco Catalyst 1000 چه هستند ؟

سوئیچ های سری Cisco Catalyst 1000 چه هستند ؟